Your shopping cart is empty!

Kontrola Dostępu

Kontrola Dostępu

- Details

- Category: Kontrola Dostępu

Zdalne Sterowania wielokanałowe

Atlás autem Herculí máximé pródesse potuit; ille enim cum ipse esset pater Hesperidum, certó1 scívit quó in locó esset hortus. Postquam igitur audívit quam ob causam Herculés vénisset, "Ipse," inquit, "ad hortum íbó et fíliábus2 meís persuádébó ut póma suá sponte trádant." Herculés cum haec audíret, mágnopere gávísus est; vim enim adhibére nóluit, sí rés aliter fierí posset. Cónstituit igitur oblátum auxilium accipere. Atlás tamen postulávit ut, dum ipse abesset, Herculés caelum umerís sustinéret. Hóc autem negótium Herculés libenter suscépit, et quamquam rés erat summí labóris, tótum pondus caelí continuós complúrís diés sólus sustinébat.

Atlás intereá abierat et ad hortum Hesperidum, quí pauca mília1 passuum aberat, sé quam celerrimé contulerat. Eó cum vénisset, causam veniendí exposuit et fíliás suás vehementer hortátus est ut póma tráderent. Illae diú haerébant; nólébant enim hóc facere, quod ab ipsá Iúnóne (ita ut ante dictum est) hóc múnus accépissent2. Atlás tamen aliquandó iís persuásit ut sibi párérent, et póma ad Herculem rettulit. Herculés intereá cum plúrís diés exspectávisset neque úllam fámam dé reditú Atlantis accépisset, hác morá graviter commótus est. Tandem quíntó dié Atlantem vídit redeuntem, et mox mágnó cum gaudió póma accépit; tum, postquam grátiás pró tantó benefició égit, ad Graeciam proficíscí mátúrávit.

Postquam aurea póma ad Eurystheum reláta sunt, únus modo relinquébátur é duodecim labóribus quós Pýthia Herculí praecéperat. Eurystheus autem cum Herculem mágnopere timéret, eum in aliquem locum mittere volébat unde numquam redíre posset1. Negótium igitur eí dedit ut2 canem Cerberum ex Orcó in lúcem traheret. Hóc opus omnium difficillimum erat, némó enim umquam ex Orcó redierat. Praetereá Cerberus iste mónstrum erat horribilí specié, cui tria erant capita serpentibus saevís cincta. Antequam tamen dé hóc labóre nárrámus3, nón aliénum vidétur, quoniam dé Orcó mentiónem fécimus, pauca dé eá regióne própónere.

Orcum, sédem mortuórum, á deó Mercurió dédúcébantur4. Húius regiónis, quae sub terrá fuisse dícitur, réx erat Plútó, cui uxor erat Próserpina, Iovis et Cereris fília. Mánés igitur á Mercurió déductí prímum ad rípam veniébant Stygis flúminis, quó5 régnum Plútónis continétur. Hóc tránsíre necesse erat antequam in Orcum veníre possent.6 Cum tamen in7 hóc flúmine núllus póns factus esset, mánés tránsvehébantur á Charonte quódam, quí cum parvá scaphá ad rípam exspectábat. Charón pró hóc offició mercédem postulábat, neque quemquam, nisi hóc praemium prius dedisset8, tránsvehere volébat. Quam ob causam mós erat apud antíquós nummum in óre mortuí9 pónere eó cónsilió10, ut cum ad Stygem vénisset, pretium tráiectús solvere posset. Ií autem quí post mortem in terrá nón sepultí erant Stygem tránsíre nón potuérunt, sed in rípá per centum annós erráre coáctí sunt; tum démum Orcum intráre licuit.

Haec1 nárrantur á poétís dé Perseó2. Perseus fílius erat Iovis, máximí deórum; avus éius Acrisius appellábátur. Acrisius volébat Perseum nepótem suum necáre; nam propter óráculum puerum timébat. Comprehendit igitur Perseum adhúc infantem, et cum mátre in arcá lígneá inclúsit. Tum arcam ipsam in mare coniécit. Danaé3, Perseí máter, mágnopere territa est; tempestás enim4 mágna mare turbábat5. Perseus autem6 in sinú mátris dormiébat.

Perseus igitur multós annós1 ibi habitábat, et cum mátre suá vítam beátam agébat. At Polydectés Danaén mágnopere amábat, atque eam2 in mátrimónium dúcere volébat. Hóc tamen cónsilium Perseó minimé grátum erat. Polydectés igitur Perseum dímittere cónstituit. Tum iuvenem ad sé vocávit et haec díxit: "Turpe est hanc ígnávam vítam agere; iam dúdum tú aduléscéns es3. Quó úsque híc4 manébis? Tempus est arma capere et virtútem praestáre. Hinc abí, et caput Medúsae mihi refer5.

Perseus1 ubi haec audívit, ex ínsulá discessit, et postquam ad continentem vénit, Medúsam quaesívit. Diú frústrá quaerébat; namque nátúram locí ígnórábat. Tandem Apolló et Minerva viam démónstrávérunt. Prímum ad Graeás, sorórés Medúsae, pervénit. Ab hís tálária et galeam3 magicam accépit. Apolló autem et Minerva falcem et speculum dedérunt. Tum postquam tálária pedibus4 induit, in áera5 ascendit. Diú per áera volábat; tandem tamen ad eum locum vénit ubi Medúsa cum céterís6 Gorgonibus habitábat. Gorgonés autem mónstra erant specié horribilí7; capita enim eárum anguibus omnínó contécta8 erant. Manús etiam ex aere factae erant.

- Details

- Category: Kontrola Dostępu

Zamki Szyfrowe

- Details

- Category: Kontrola Dostępu

Zamki elektryczne

- Details

- Category: Kontrola Dostępu

Kontrola Dostępu

System kontroli dostępu to element zabezpieczenia technicznego stosowany najczęściej w zakładach przemysłowych, obiektach infrastruktury krytycznej i biurowcach. Coraz częściej kontrola dostępu używana jest także do zapewnienia bezpieczeństwa w mniejszych budynkach i na prywatnych posesjach. Jakie wyróżnia się rodzaje systemów kontroli dostępu i czego można od nich oczekiwać?

Kto i kiedy wszedł do gabinetu dyrektora lub firmowego magazynu? Które pomieszczenia w biurowcu może odwiedzić pracownik, a które serwis sprzątający? Przed czyim samochodem otworzy się brama w garażu, a w jakich godzinach będzie mógł wjechać przez szlaban na teren zakładu? – odpowiedzi na te pytania stanowią najbardziej podstawową definicję kontroli dostępu. Dziś jego najważniejsze funkcje są doskonale znane, a firmy coraz częściej przekonują się o tym, że systemy kontroli dostępu oferują także wiele innych korzyści, w tym poprawę efektywności procesów biznesowych i zarządzania obiektem.

System kontroli dostępu – główne założenia

Gdy mówimy o systemie kontroli dostępu fizycznego, zazwyczaj mamy na myśli system zabezpieczeń elektronicznych. Korzysta on z identyfikatora – np. karty dostępu upoważniającej do wejścia do konkretnego obszaru. Może rejestrować informacje o tym, kto, gdzie i kiedy uzyskał dostęp – dzięki temu jest to cenne źródło wiedzy na temat sposobu korzystania z budynków i obiektów.

Kontrola dostępu – klucz do sukcesu

Tradycyjne klucze mechaniczne to najprostsza forma zabezpieczenia fizycznego, stosowana powszechnie w domach i w mniejszych organizacjach. Tego rodzaju zabezpieczenia nie nazwiemy na pewno systemem kontroli dostępu, a jedynie kontrolą dostępu. Korzystanie z kluczy mechanicznych ma jednak wiele wad i ograniczeń:

- Zgubienie klucza rodzi liczne komplikacje

Gdy pracownik zgubi klucz do biura, właściciel firmy jest zmuszony wymienić zamek, aby mieć pewność, że nikt nieupoważniony nie użyje znalezionego klucza. Nowe klucze otrzymać muszą wówczas wszyscy, którzy dotychczas mieli dostęp do pomieszczenia – to generuje spore koszty. - Klucze nie zostawiają śladu

Gdy jedynym zabezpieczeniem dostępu do budynku jest klucz, nie można sprawdzić, kto i kiedy z niego skorzystał. Nie wiadomo, czy posługiwał się nim pracownik czy inna osoba. Nie ma także informacji o tym, którego dnia i o której godzinie ktoś wszedł do obiektu. - Klucze są niewygodne

Jeśli pracownik ma dostęp nie do jednego miejsca, ale do kilku lokalizacji – do każdego pomieszczenia potrzebuje osobnego klucza. Zapamiętanie, który z nich otwiera poszczególne drzwi, może być trudne, a etykietowanie stanowi z kolei zbyt duże zagrożenie dla bezpieczeństwa.

System kontroli dostępu – bezpiecznie i wygodnie

Podstawowym celem elektronicznych systemów kontroli dostępu jest bezpieczeństwo. Nie mniej ważna jest również wygoda i dodatkowe korzyści z ich stosowania.

System kontroli dostępu zarządza:

- Osobami, które otrzymują dostęp – możesz zezwolić na automatyczny dostęp dla pracowników, a jednocześnie ustalić, że goście powinni po przybyciu do firmy zgłosić się do recepcji.

- Drzwiami – możesz zdecydować, że tylko niektóre osoby mogą wchodzić do określonych obszarów obiektu (np. wstęp do laboratoriów zastrzeż tylko dla techników, a drzwi serwerowni otworzą się tylko przed informatykiem).

- Godzinami, w których dostęp jest otwarty – nowi pracownicy czy personel niższego szczebla często otrzymuje dostęp do budynku w określonym czasie wynikającym z grafiku pracy. Personel wyższego szczebla może z kolei wchodzić do biura o dowolnej porze.

- Warunkami, na podstawie których przydzielany jest dostęp – możesz skonfigurować system w taki sposób, aby wykonawcy mieli dostęp tylko po okazaniu certyfikacji.

Odpowiedni system kontroli dostępu umożliwia ustawienie właściwych parametrów dla każdej osoby oddzielnie, co znacząco wpływa na podniesienie poziomu bezpieczeństwa. Jest przy tym wygodny, bo nadane uprawnienia można szybko i łatwo aktualizować. Zarządzający systemem widzi, kto, gdzie i kiedy uzyskał dostęp do konkretnej przestrzeni, a dzięki temu w razie zdarzenia łatwiej może ustalić, kto mógł w nim uczestniczyć.

Kontrola dostępu – wszystko na jedną kartę?

Karty dostępu to nadal najczęstsze identyfikatory stosowane w systemach kontroli dostępu. Użytkownik przystawia kartę do czytnika, a jeżeli wszystkie warunki zapisane w systemie kontroli dostępu są spełnione, może wejść. Dostępne są jednak także inne opcje – część z nich oferuje wyższy poziom bezpieczeństwa.

Główne metody identyfikacji w kontroli dostępu to:

- „coś, co masz ze sobą” – np. karta dostępu, identyfikator lub inne oznaczenie identyfikacyjne;

- „coś, co znasz” – np. PIN lub hasło;

- „cecha własna” – identyfikatory biometryczne, np. odczyt odcisku palca lub rozpoznawanie tęczówki oka.

Każda metoda identyfikacji ma wady i zalety, a ich wybór zależy od oczekiwań i warunków konkretnego wdrożenia. Projektując system kontroli dostępu można wybrać jedną metodę do drzwi zewnętrznych, a inną – do wewnętrznych. Aby podwyższyć standardy bezpieczeństwa, można także połączyć dwie różne metody, gdzie pierwsza identyfikuje użytkownika, a druga służy do jego weryfikacji. Przykładowo w przypadku pomieszczenia, w którym znajdują się cenne towary, można wymagać użycia karty dostępowej do identyfikacji, a następnie podania kodu PIN lub uwierzytelnienia odciskiem palca do weryfikacji.

Kontrola dostępu bardziej efektywna dzięki integracji

W przyznawaniu uprawnień w kontroli dostępu dla poszczególnych pracowników zazwyczaj uczestniczą różne działy firmy – są to najczęściej piony: HR, zarządzania obiektem i IT, a także dział bezpieczeństwa. Często zdarza się również, że każdy z nich ma swój system, który działa niezależnie. Jest to jednak nieefektywne i może prowadzić do błędów, których konsekwencją bywa istotną luką w zabezpieczeniu. Aby zapewnić optymalny poziom bezpieczeństwa i efektywność, należy dostosować te wszystkie systemy. System kontroli dostępu, który może integrować się z innymi systemami, może połączyć wszystko w jedną całość.

System kontroli dostępu online

AEOS to pierwszy na świecie system kontroli dostępu na bazie oprogramowania. Jest on obsługiwany z poziomu przeglądarki internetowej, dzięki czemu – aby kontrolować i monitorować sytuację – możesz zalogować się z dowolnego miejsca na świecie. Aby dodać kolejne funkcjonalności do systemu, wystarczy wybrać dodatkowe opcje w oprogramowaniu.

Ponieważ AEOS jest zbudowany na bazie otwartych standardów, może być zintegrowany z wieloma innymi technologiami, w tym z systemami monitoringu wizyjnego i czytnikami biometrycznymi. Oferuje także elastyczne i łatwe skalowanie, dzięki czemu system kontroli dostępu można rozwijać odpowiednio do potrzeb.

Kompleksowe bezpieczeństwo – system kontroli dostępu AEOS

System kontroli dostępu AEOS jest kompleksowo chroniony przed ryzykiem wystąpienia cyberataków. Zastosowane w nim zabezpieczenia łączą najnowsze metody szyfrowania i silnego uwierzytelniania – wszystko po to, by osiągnąć możliwie najwyższy poziom bezpieczeństwa komunikacji między wszystkimi elementami systemu. Bez takiej ochrony system kontroli dostępu mógłby stać się najsłabszym ogniwem w sieci i umożliwić dostęp do danych, które stanowią cenne zasoby firmy.

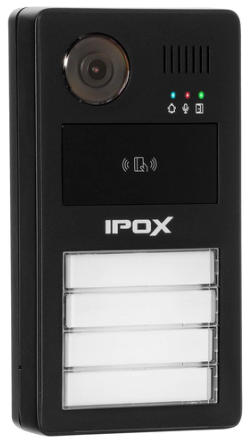

Elektroniczny zamek szyfrowy ZS52 z wbudowanym czytnikiem RFiD. Urządzenie posiada hermetyczną, obudowę wykonaną z utwardzanego stopu aluminium. Szyfrator wyposażony jest w czytnik kart zbliżeniowych,

Elektroniczny zamek szyfrowy ZS52 z wbudowanym czytnikiem RFiD. Urządzenie posiada hermetyczną, obudowę wykonaną z utwardzanego stopu aluminium. Szyfrator wyposażony jest w czytnik kart zbliżeniowych,